E-Mail-Authentifizierung

Die E-Mail-Authentifizierung dient der Überprüfung der Authentizität einer E-Mail und der Identität der Absender·innen. Somit kann sichergestellt werden, dass ein Newsletter oder eine Transaktionsmail auch tatsächlich vom angegebenen Absender stammt. Empfänger·innen können dadurch effektiv vor betrügerischen E-Mails geschützt werden. Versendende Unternehmen hingegen können damit ihre Reputation als Versender·in und somit auch ihre Marke vor Missbrauch schützen.

Kontakt aufnehmenInhaltsverzeichnis

Wie funktioniert E-Mail-Authentifizierung?

Der ursprüngliche E-Mail-Standard aus den 1970er Jahren enthielt keinerlei Sicherheitsmechanismen. Das ermöglichte zwar einerseits die schnelle Verbreitung der E-Mail als Medium an sich, sorgte aber auch recht bald dafür, dass zahlreich unerwünschte und gefälschte Nachrichten verschickt wurden. Ein großer Teil aller heutzutage versendeten E-Mails sind SPAM- oder Phishing- Mails. Das macht immer bessere Filtermechanismen auf Seiten der Empfänger·innen notwendig.

Für seriöse Versender·innen ist es deshalb besonders wichtig, dass die versendeten E-Mails nicht versehentlich als unerwünscht eingestuft werden. Bei der E-Mail-Authentifizierung können Versender·innen durch verschiedene Verfahren nachweisen, dass sie derjenige sind, der sie vorgeben zu sein.

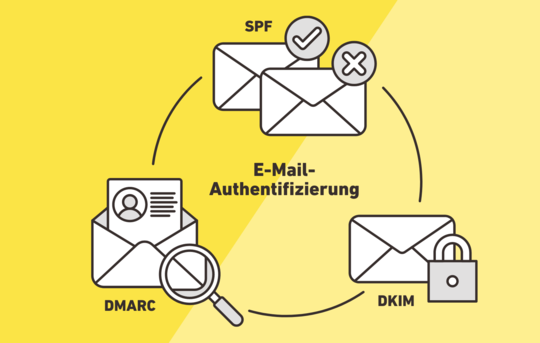

Um sicherzustellen, dass Versender·innen keine fremde Identität vortäuschen, wird bei den meisten E-Mail-Postfachanbietern im ersten Schritt der Absender authentifiziert. Dazu werden der versendende Mail-Server und Absender- und Antwortadressen analysiert. Die Identität der Versender·innen wird durch unterschiedliche Authentifizierungsverfahren geprüft, wie zum Beispiel SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) und DMARC (Domain-based Message Authentication, Reporting, and Conformance).

Nach erfolgreicher Authentifizierung erfolgen weitere Schritte der Filterung. Welche das sind, erfährst Du im Kapitel Reputation.

Verfahren zur E-Mail-Authentifizierung

Von E-Mail-Providern wurden verschiedene Authentifizierungsverfahren zum Schutz der Empfänger·innen entwickelt. Versender·innen, die auf diese Verfahren setzen, verbessern nachhaltig ihre Reputation als vertrauenswürdiger Absender·innen bei den E-Mail-Providern und erhöhen dadurch ihre Zustellraten.

Was ist SPF (Sender Policy Framework)?

Für den Sender Policy Framework (SPF) tragen Domain-Inhaber·innen einen sogenannten SPF-Record im Domain Name System (DNS) ein. Dieser legt fest, welche Server berechtigt sind, E-Mails aus der jeweiligen Domain zu versenden.

Der empfangende E-Mail-Server überprüft bei eingehender E-Mail die eingetragene Absenderdomain in dem Header „MAIL FROM“ (sog. technischer Absender). Dafür ruft er den SPF-Record zu dieser Absenderdomain aus dem DNS ab. Anschließend vergleicht er die IP-Adresse, von der die E-Mail gesendet wurde, mit der IP-Adresse, die im SPF-Record der Absenderdomain registriert ist. Wenn nun die ursprüngliche IP-Adresse mit einer der IP-Adressen innerhalb des SPF-Datensatz im DNS-Eintrags übereinstimmt, gilt die E-Mail als authentisch. Damit ist der sendende Mail-Server autorisiert, E-Mails im Namen dieser Domain zu versenden. Findet keine Übereinstimmung statt, regeln die jeweiligen Spam-Einstellungen der Empfänger·innen, ob die E-Mail angenommen oder abgelehnt wird.

SPF dient ausschließlich der Verifikation des Absenderserver. Problematisch hierbei ist, dass nur der technische Absender („MAIL FROM“) verifiziert wird. Ergänzend sollte deshalb DomainKeys Identified Mail (DKIM) eingesetzt werden. Wie diese Methode funktioniert, erläutern wir im nachfolgenden Abschnitt.

Was ist DKIM (DomainKeys Identified Mail)?

DomainKeys Identified Mail (DKIM) ist eine erweiterte Methode zur Sender-Authentifizierung und dient wie SPF zur Sicherstellung der Echtheit von E-Mail-Absendern. Die Verwendung von DKIM soll sicherstellen, dass der Inhalt der versendeten E-Mail auf dem Weg zu den Empfänger·innen nicht manipuliert und das Mailing von der angegebenen Domain authentifiziert wurde.

DKIM basiert auf einem asymmetrischen kryptografischen Verfahren, bei dem ausgehende Nachrichten durch das Versandsystem mittels eines privaten Schlüssels mit einer digitalen Signatur versehen werden. Das empfangende System überprüft die erhaltene Nachricht anschließend anhand des im Domain Name System (DNS) frei verfügbaren und zur Absenderadresse passenden öffentlichen Schlüssels. Schlägt die Authentifizierung fehl, kann das Empfängersystem entscheiden, die Nachricht zu verwerfen.

Eine korrekte DKIM-Signatur liegt vor, wenn:

- der Inhalt einer E-Mail auf dem Weg zum Posteingang nicht manipuliert wurde,

- die Kopfzeilen der E-Mail auf dem Weg zum Posteingang nicht manipuliert wurden,

- und die in der DKIM-Signatur angegebene Domain den Versand des Mailing authentifiziert hat.

SPF und DKIM als Grundlage für DMARC

Sowohl SPF als auch DKIM sind Teil des Authentifizierungsverfahren Domain-based Message Authentication, Reporting and Conformance (DMARC), auf das wir im nächsten Abschnitt näher eingehen.

Was ist DMARC?

Die Abkürzung DMARC steht für Domain-based Message Authentication, Reporting and Conformance (deutsch: Domain-basierte Nachrichten-Authentifizierung, -Berichtswesen und -Konformität). Mit dieser Spezifizierung wird der Missbrauch von sichtbaren Absenderdomains („FROM“) deutlich reduziert.

DMARC ist ein offenes E-Mail-Authentifizierungsprotokoll, das auf den zwei Authentifizierungsmethoden DKIM und SPF aufbaut. Es schützt damit den E-Mail-Kanal auf Domainebene. Außerdem schließt es die größte Schwachstelle von DKIM und SPF: Der mangelnde Schutz der sichtbaren Absenderadresse, also der Adresse, die den Empfänger·innen im Postfach angezeigt wird. Aufbauend auf den bestehenden Standards SPF und DKIM kann eine definierbare Richtline zum Umgang mit abgelehnten E-Mails die sendende Domain vor Missbrauch schützen und somit die Imitation der Marke erheblich erschweren.

DMARC weiß, wo Deine Mailings unterwegs sind! DMARC ist das effektivste E-Mail-Authentifizierungsprotokoll, um den ausgehenden E-Mail-Verkehr Ihres Unternehmens zu überwachen. Es kann Fragen wie diese beantworten:

- An welche Mailsysteme werden Deine E-Mails gesendet?

- Haben die versendeten E-Mails aus unterschiedlichen Quellen korrekte Authentifizierungsmethoden wie DKIM und SPF?

- Welches System verschickt E-Mails in dem Namen (=der Domain) Deiner Marke?

- Wird Deine Marke missbraucht?

- Welche Ablehnungsrichtlinie wurde angewandt?

DMARC beantwortet all diese Fragen in Form von Reports im XML-Format. Diese können durch geeignete Tools lesbar gemacht und in Echtzeit dargestellt werden.

Wie funktioniert DMARC?

DMARC teilt dem empfangenden Mailsystem mit, wie es die gesendeten E-Mails behandeln soll, falls der DMARC-Check fehlschlägt. Denn SPF und DKIM gleichen die angegebenen Domains in ihren Records nicht mit der sichtbaren Absenderadresse ab, sondern im Falle von SPF nur mit der für die Empfänger·innen unsichtbaren technischen Absenderadresse. Bei DKIM kann theoretisch jede beliebige Domain angegeben werden, auf deren DNS-Einstellungen man Zugriff hat DMARC schließt diese Lücke, indem es voraussetzt, dass alle Domains der sichtbaren und technischen Absenderadresse und der DKIM-Signatur(en) auf organisatorischer oder exakter Ebene gleich sind.

Sollte nun ein Dritter versuchen, missbräuchlich Ihre sichtbare Absenderadresse zu nutzen, prüft das empfangende Mailsystem per Abfrage im Domain Name System (DNS) den zugehörigen DMARC-Eintrag. Dieser wird in dem genannten Beispiel scheitern und das empfangende Mailsystem warnen, dass die sichtbare Absenderadresse nicht mit der technischen Absenderadresse übereinstimmt (Hinweis: den technischen Absender kann man nicht fälschen). Gleichzeitig gibt Ihr DNS eine Empfehlung mit, wie nun mit den E-Mails umgegangen werden soll, beispielsweise ob diese trotzdem zugestellt, in den Spam-Ordner verschoben oder komplett abgelehnt werden sollen.

Bei der Implementierung von DMARC bietet sich eine schrittweise Vorgehensweise an. Zunächst wird festgelegt, dass eine DMARC-Richtlinie nicht angewendet wird, sondern das empfangende Mailsystem nur Daten, sogenannter DMARC-Reportings zurückspielen soll. Wenn das DMARC-Reporting keinen Hinweis auf eventuelle Fehlkonfigurationen der eigenen Mailserver geben, wird die Richtlinie Schritt für Schritt verschärft. Das Ziel ist, am Ende alle nicht authentifizierten E-Mails von den empfangenden Mailservern abzuweisen, da dies das höchste Schutzlevel bietet.

Welche Vorteile bietet DMARC?

- Schützt Deine Marke: DMARC verstärkt den Schutz Deiner Domain und Marke – und damit alle verbundenen Services wie Newsletter, Transaktionsmail oder der interne E-Mail-Verkehr. DMARC verhindert nicht nur Spoofing, sondern identifiziert auch alle Services von Drittanbieter·innen, die die Domain des Unternehmens nutzen, um E-Mails im Namen der Domain zu verschicken.

- Interne Sicherheit & Authentifizierung: DMARC überwacht nicht nur den externen E-Mail-Verkehr. Auch intern werden immer wieder neue Services implementiert und genutzt. DMARC kann identifizieren, welche Abteilungen neue E-Mail-Kanäle geöffnet haben und ob diese konform (d.h. authentifiziert) genutzt werden, um E-Mails im Namen des Unternehmens zu verschicken.

- Die Basis für BIMI: „Brand Indicators for Message Identification“ (BIMI) garantiert höchste Vertrauenswürdigkeit im E-Mail-Verkehr. Um BIMI nutzen zu können, müssen alle gängigen Authentifizierungsmaßnahmen wie SPF, DKIM und DMARC für die Domain etabliert und funktional sein. DMARC kann als das Fundament für BIMI interpretiert werden.

- Die Zukunft etablieren: Bei Mailbox-Providern gewinnt DMARC einen immer höheren Stellenwert und verstärkt die Reputation Deiner Domain. Genau wie DKIM, wird sich auch DMARC über kurz oder lang als notwendiges Authentifizierungsverfahren etablieren. Zukünftig kann es passieren, dass E-Mails aufgrund einer fehlenden DMARC-Policy als nicht-vertrauenswürdig eingestuft werden – und damit nicht im Posteingang landen. Daher solltest Du DMARC möglichst schnell einrichten.

- Probleme früh erkennen: DMARC kann neben dem Reporting auch als Monitoring-Tool eingesetzt werden. Es bietet aktuell die einzige Möglichkeit, Probleme im eigenen E-Mail-Verkehr schnell und nachvollziehbar zu erkennen. Dazu gehört zum Beispiel der Versand nicht autorisierter E-Mails durch Dritte. Außerdem können Probleme in der Zustellbarkeit bei bestimmten Mailbox-Providern direkt erkannt und identifiziert werden. Dadurch verlierst Du keine wertvolle Zeit.

Wie wird DMARC eingerichtet?

Die Konfiguration von DMARC setzt voraus, dass SPF und DKIM bereits eingerichtet sind. DMARC erlaubt den Domain-Inhaber·innen durch einen DMARC-Record im DNS (Domain Name System) anzuzeigen, dass ihre E-Mails auf DMARC-Konformität geprüft werden sollen. Zudem wird den Postfachanbieter·innen mitgeteilt, was diese machen sollen, wenn die Authentifizierung mit DMARC fehlschlägt. Dabei gibt es drei verschiedene Richtlinien zur Auswahl:

- Keine („none“): Nur einen Eintrag im Protokoll erzeugen

- Sperren („quarantine“): Nachricht als Spam markieren (Junk)

- Ablehnen („reject“): Nachricht auf SMTP-Ebene abbrechen (Bounce)

Zusätzlich kann auch angegeben werden, für wie viel Prozent der Nachrichten die entsprechenden Richtlinien gelten sollen. Dies spielt gerade bei der erstmaligen Implementierung von DMARC eine Rolle, da somit effektiv vermieden werden kann, dass durch fehlerhafte Konfigurationen auf einmal sämtliche Nachrichten durch die Postfachanbieter·innen abgewiesen werden.

Gerne unterstützen wir Dich bei der Einrichtung. Jetzt anfragen!

Was bedeutet DMARC für die Zustellbarkeit?

DMARC ist der effektivste Schutz Deiner Marke im E-Mail-Verkehr – vorausgesetzt Fu hast es korrekt eingerichtet. Denn DMARC kann helfen, das Vertrauen von Mailbox-Providern und weiteren Empfangssystemen zu erhöhen und die Reputation der verwendeten Domain zu verbessern. Das kann ein Erfolgsfaktor für die Zustellbarkeit sein.

Sind die konfigurierten SPF oder DKIM-Records der zu prüfenden Domain fehlerhaft oder nicht vorhanden, wenn der DMARC-Check durchgeführt wird, werden die E-Mails der Absenderadresse wahrscheinlich abgelehnt. Daher sind DMARC-Analyse-Tools essenziell, um Probleme frühzeitig zu erkennen und das unerwünschte Ablehnen von Mails zu unterbinden. Gleichzeitig kann dieser Effekt gewollt sein – wenn es sich um den Missbrauch Deiner Domain und somit auch Deiner Marke handelt.

(Hinweis: DMARC gibt eine Empfehlung, wie das empfangende System mit den Mails umgehen sollte, wenn der DMARC-Check fehlschlägt. Die meisten Mailbox-Provider folgen dieser Empfehlung, es gibt aber auch Ausnahmen).

Erst das Zusammenspiel von SPF, DKIM und DMARC sorgt für einen erfolgreichen Schutz vor Fälschung und Missbrauch Deiner Absenderdomain und somit auch Deiner Marke und Deines Images. Hierbei spielt der Begriff Domain Alignment eine wesentliche Rolle, auf den wir im folgenden Abschnitt näher eingehen.

Was ist Domain Alignment?

Domain Alignment bezeichnet die Übereinstimmung von den verwendeten Domains in den einzelnen Headern einer E-Mail (z. B. MAIL FROM, Reply-to und FROM). Das bedeutet, dass auch die im SPF („MAIL FROM“) und der DKIM-Signatur verwendeten Domains mit der „FROM“-Adresse der E-Mail – zumindest auf organisatorischer Ebene – übereinstimmen müssen. Übertragen auf die Postzustellung heißt das, dass der Absender auf dem Umschlag („MAIL FROM“) mit dem Absender auf dem Briefkopf („FROM“) als auch die Unterschrift im Brief (die DKIM-Domain) übereinstimmen müssen. So erkennen Mailbox-Provider, dass sie Absender·innen als vertrauenswürdiger einstufen können.

Auf den ersten Blick erscheint der Prozess selbstverständlich. Warum ist Domain Alignment also so wichtig? Zahlreiche Unternehmen nutzen für ihr E-Mail-Marketing professionelle Versanddienstleister. Da diese z. B. oft mit der eigenen Domain die Mails per DKIM signieren oder Server verwenden, die auf eine andere „MAIL FROM“-Domain zeigen, kann dies von Empfangssystemen schnell als wenig vertrauenserweckend eingestuft werden. Um beim Beispiel mit der Postzustellung zu bleiben: Hier wäre der Umschlag mit der Adresse Ihres Versanddienstleister versehen, während Briefkopf zu Ihrem Unternehmen gehört und der Brief potenziell von einer dritten Partei unterschrieben wurde.

Spamfilter reagieren auf unterschiedliche Angaben von Domains innerhalb einer E-Mail, wie beispielsweise bei der Absenderadresse („FROM“) und der „MAIL FROM“-Adresse. Für eine hohe Zustellbarkeit ist es daher wichtig, dass Dein E-Mail-Marketing-Anbieter für die unterschiedlichen Parameter die gleiche Domain einrichten kann. Durch Domain Alignment beziehungsweise Full Domain Alignment (alle Header und Inhalte einer Mail zeigen auf die gleiche Domain) verbesserst Du die Vertrauenswürdigkeit Deiner Mails enorm. Empfangende Systeme werden Deine E-Mails so deutlich wahrscheinlicher zustellen.

Service: DMARC Advisor und Inxmail Consulting

DMARC Advisor ist unser ausgewählter, langjähriger Technologiepartner für das Implementieren der DMARC-Policy und Auswerten von DMARC-Reports. Mit dem Tool erhältst Du nicht nur aussagekräftige, grafisch aufbereitete und leicht verständliche Daten, sondern bist auf der sicheren Seite. Denn DMARC Advisor arbeitet DSGVO-konform mit Servern innerhalb der EU.

Unsere Expert·innen unterstützen Dich gerne bei der Einrichtung und Interpretation der Ergebnisse. Zudem erhältst Du konkrete Tipps und Handlungsanweisungen, um die Sicherheit und Reputation Ihrer Domains sicherzustellen und zu optimieren.

Jetzt anfragen!

Was ist BIMI?

BIMI steht für Brand Indicators for Message Identification. Der Service baut auf SPF, DKIM und DMARC auf. BIMI verbessert die Sichtbarkeit Deiner Marke im Postfach der Empfänger·innen. Zudem fungiert das angezeigte Logo als digitales Zertifikat, welches die Legitimität der Absender·innen bestätigt. Damit kannst Du leichter erkennen, ob Du es mit einem Phishing-Versuch zu tun hast. Bei Phishing handelt es sich um betrügerische E-Mails, bei denen vertrauenswürdige Absender·innen wie Banken oder Onlineshops nachgeahmt werden, um sensible Daten abzugreifen. Den Schaden haben Empfänger·innen, aber auch Unternehmen, da Spam-Beschwerden negative Auswirkungen auf die Reputation der Markendomain haben.

Wie funktioniert BIMI?

BIMI baut wie erwähnt auf SPF, DKIM und DMARC auf. Der Absender wird bei BIMI anhand von DMARC (und somit auch SPF und DKIM) verifiziert. Bei einem positiven Ergebnis wird das Markenlogo neben der Absenderadresse der E-Mail im Posteingang angezeigt. Voraussetzung ist, dass auch der empfangende E-Mail-Client BIMI unterstützt. Empfänger·innen können so auf einen Blick verifizieren, dass die Mail tatsächlich von der Organisation stammt, von der sie vorgibt zu sein.

Bei den meisten Mailbox-Providern, die BIMI unterstützen, wird zudem eine Zertifizierung durch ein VMC (Verified Mark Certificate) verlangt, damit das Logo im Posteingang angezeigt wird. Das VMC verhindert Betrug und Markendiebstahl und wird im DNS der Domain abgelegt bzw. referenziert. VMC ist ein digitales Zertifikat, das Unternehmen und das entsprechende markenrechtlich geschützte Logo authentifiziert.

Welche Vorteile bietet BIMI?

Immer mehr Mailbox-Provider vertrauen auf BIMI: Google, Apple und Yahoo sind nur drei der vielen Provider, die BIMI unterstützen – und es werden stetig mehr.

Deine Vorteile auf einen Blick:

- Verbesserte Sichtbarkeit im Postfach

- Steigerung Deiner Reputation als seriöser Versender

- Potenziell verbesserte Zustellbarkeit und höhere Öffnungsraten

- Schutz vor Missbrauch Deines Namens, Deiner Marke oder Deiner Domain durch die Voraussetzung von DMARC für BIMI

Wie kann ich BIMI einrichten?

Für BIMI müssen fünf Voraussetzungen erfüllt werden:

- Domain mit SPF, DKIM und DMARC schützen: Die Hauptdomain muss die Authentifizierungsmaßnahmen SPF, DKIM und DMARC unterstützen. Das Schützen einer Subdomain mit diesen Maßnahmen reicht nicht aus.

- Erstelle eine Vektorgrafik: Dein Logo muss als Vektorgrafik vorliegen und dabei bestimmte Anforderungen an ein BIMI-Logo erfüllen.

- Tragen Dein Logo als Marke ein: Durch das markenrechtliche Eintragen Deiner Marke beugst Du dem Missbrauch durch Dritte vor.

- Erwirb ein VMC: Über ein VMC wird belegt, dass das Logo tatsächlich zum vermeintlichen Unternehmen gehört und die angegebene Domain dieses ausspielen soll.

- Veröffentliche den BIMI-Record: Im letzten Schritt musst Du in Deinem DNS einen BIMI-Record setzen, der auf das VMC und das Logo verweist.

Wir helfen bei der Einrichtung von BIMI

Du willst Deinen Empfänger·innen Vertrauen und eine unmittelbare Markenzuordnung im Postfach ermöglichen? Inxmail unterstützt Dich bei der Implementierung von BIMI. Durch unser Expertenwissen und unsere Partnerschaft mit DigiCert, einem der zwei weltweit autorisierten Zertifizerungsstellen von BIMI, können wir den Prozess für Dich einfach und schnell gestalten.

Jetzt anfragen!Zusätzliches Vertrauen mit trustedDialog

Die zunehmende Anzahl an betrügerischen E-Mails schadet nicht nur potenziellen Opfern, sondern führt auch zu einem Verlust von Vertrauen der Empfänger·innen gegenüber seriösen Versender·innen. Um Betrüger·innen Einhalt zu gebieten und gleichzeitig ihre Kund·innen zu schützen, haben sich bereits 2009 United Internet Media, mit den Portalen Web.de und GMX, und die Unternehmen OTTO, Postbank, eBay, 1und1 sowie Weltbild zur Initiative trustedDialog zusammengeschlossen. Inzwischen sind daran über 450 Marken beteiligt. Durch ein Prüfsiegel und die Abbildung des Firmenlogos anstelle des Absendernamens wird den Empfänger·innen die Echtheit der E-Mail garantiert. Versender·innen, die sich für den Einsatz des E-Mail-Siegels und Inbox Branding durch trustedDialog entscheiden, heben sich in den Postfächern der Empfänger·innen deutlich ab.

Die Darstellung des E-Mail-Siegels und Inbox Branding erfolgt für alle teilnehmenden Portale (unter anderem Web.de, GMX, 1&1 IONOS sowie freenet und T-Online) über alle Endgeräte hinweg im Desktop Browser, im mobilen Browser und in den jeweiligen Apps unter Android und iOS. Bei der Nutzung von Desktop-Clients (zum Beispiel Outlook oder Thunderbird) können das Siegel und das Logo hingegen nicht angezeigt werden.

Die Vorteile von trustedDialog auf einen Blick:

- Vertrauen und Sicherheit für Empfänger·innen

- Direkte Zustellung ins Postfach

- Aufmerksamkeit für die Marke durch die Anzeige des Logos sowie das Ausblenden der Werbebanner

- Branding-Effekt auch bei ungeöffneten E-Mails

- Positive Auswirkungen auf Kennzahlen wie Öffnungs- und Klickrate

Wir helfen Dir bei der Einrichtung von trustedDialog. Jetzt anfragen!